2024/03/29

情報セキュリティ10大脅威2024の選考会参加メンバーが語る『10大脅威』の活用方法と 脅威事例

「情報セキュリティ10大脅威 2024」は、2023年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPA(※)が脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約200名のメンバーからなる「10大脅威選考会」が脅威候補に対して審議・投票を行い、決定されたものです。

※IPAとは

独立行政法人情報処理推進機構の略称で、日本のIT国家戦略を技術面・人材面から支えるために設立された、経済産業省管轄の独立行政法人です。

今期も「情報セキュリティ10大脅威 2024」が公開されましたが、この10大脅威選考会に、当社からiTOC事業部 BzD部 0-WAN の山根康裕と田中潤子が参加しました。

ーIPA「情報セキュリティ10大脅威 2024」

https://www.ipa.go.jp/security/10threats/10threats2024.html

今回初めて選考会に参加した田中が、SOC業務担当者としての『10大脅威』の活用方法と脅威事例について語りました。

『10大脅威』の活用

IPAから『10大脅威』の公表に続いて、「解説書」と「簡易説明資料」が提供されます。「解説書」は90ページを超える大作でありながら、昨年一昨年とPDF版で年間10万件を超えるダウンロードがあり、多くの方々に活用されていることがわかります。

『10大脅威』そのものについては様々な媒体で解説がなされておりますので、ここでの紹介は控えます。

多くの選考会メンバーにより選出された脅威は「初選出年」からわかるように、全てが既知の脅威です。そのため「解説書」で示される対策を講じることで、一定の備えになると確信します。

「サイバーセキュリティどこからはじめたら良いかわからない」という場合は、「解説書」付属文書である「活用法」にある表を参考に、自身や自組織のサイバーセキュリティ対策を一覧化してみるのがおすすめです。「解説書」巻末にある参考資料により詳細な説明や事例を深く知ることができますので、こちらもご活用ください。

「簡易説明資料」で概要を理解し「解説書」で必要な項目の理解を深めるというのが取組やすいと思います。まずは「簡易説明資料」を眺めるところから始めてみてはいかがでしょうか?

毎年IPAから『10大脅威』が公開されるタイミングで脅威と対策を点検することで、コストをかけずにサイバー脅威への一定の備えをすることができます。『10大脅威』の利活用を年末年始の恒例行事に加えていただき、より安全なサイバー空間を皆で作り上げる一助になれば選考に関わった者として嬉しく思います。

脅威事例の紹介

10大脅威の解説書の中でも「組織編2位 サプライチェーンの弱点を悪用した攻撃」「組織編4位 標的型攻撃による機密情報の窃取」に書いてあることが特に重要だと考えます。

実際に弊社SOCチームでも以下のような事例がありました。

(1)攻撃者が顧客を装って感染したUSBデバイスを送付し接続させ感染を狙う

攻撃者が顧客を装って送付してきた感染USBメモリをデバイスに挿入するとUSBドライブ内のフォルダを装う悪意のリンク (.LNK) ファイルが起動され、PC上に「アンドロメダ」と呼ばれる不正なファイルが展開されます。

以下は観測されたコマンドの一部です。

“C:\Windows\system32\rundll32.exe” \—-__-_–________-____—–_________———-________—–_–.—-__-_–________-____—–_________———-________—–_–

もしこのようなコマンドをみた場合は「アンドロメダ」を疑ってください。

参考:Turla APT の奇妙な動き:10年前のマルウェア・インフラからバックドアを展開

(2)攻撃者が顧客を装って悪意のあるサイトに接続させるように偽装した添付ファイル付きメールを送付しクリックさせ感染を狙う

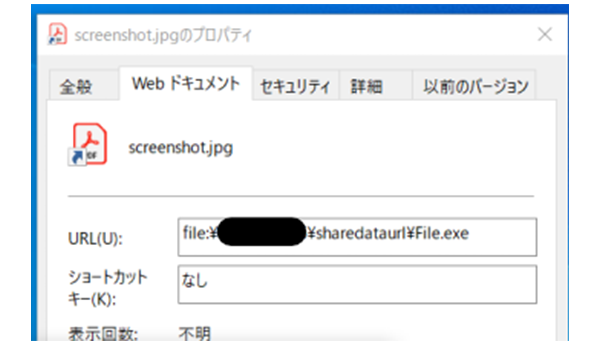

攻撃者が顧客を装って送信してきたメールに「info.pdf.url」という拡張子.urlが見えない細工がされた添付ファイルがありました。表示上PDFファイルにみえるためクリックすると、不正なファイルを実行させるリンク(file:\\***.***.***.***@80\555\File[.]exe)になっていました。これをダブルクリックするとFile.exeが実行されます。

Googleメールで表示したりダウンロードしてエクスプローラーで表示しても拡張子.urlは見えないので、念のため右クリックでプロパティを確認したところ見事にリンクファイルでした。

(3)フリーウェアにバンドルする形でマルウェアをダウンロードさせ感染を狙う

フリーの動画編集ソフトや、セキュリティ強化やコンピュータの高速化を謳ったソフトなどをインストールすると、知らないうちに不正なソフトもインストールさせられることがあります。アドウェアと呼ばれる広告収入を得ることを目的としたソフトウェアの場合もありますが悪意のあるマルウェアである場合もあります。

また、あるサイトを閲覧しようとしたところ「Google ChromeのUpgrade」の表示が何度も出てきて先に進めず、”Upgrade”のボタンを押してしまいChromeのインストーラーに偽装した不正なファイルをダウンロードさせられたという事例もありました。このような場合はブラウザを ✖ボタン で閉じるなどして、怪しいボタン(リンク)をクリックしないことが大事です。

以上のように「人を誘導して罠にはめる」ような攻撃の糸口をたびたび目にしてきました。幸いすべてEDR製品によってブロックされましたが、知識があっても騙される可能性がありますので注意が必要です。

このように脅威のレベルも種類も多様化する状況では、中程度までの攻撃は「セキュリティ対策の基本と共通対策」で示されている対策を徹底し、高度な攻撃はSASE製品やEDR製品で対応するといった多段階の防御が現実解になります。

選考会への参加を終えての感想

IPA10大脅威事務局による説明会から投票を経て「解説書」のレビューを実施するまでの流れを、多数の日本企業や組織のセキュリティ担当者様と共に経験できたことは、私にとって貴重な機会となりました。

サイバー脅威やその対策について深く理解することができたということだけでなく、「解説書」のレビューにおいて難しい内容をわかりやすく伝える表現についても考えて提案するなど、普段の業務ではできない経験ができたことが嬉しく「やってよかった」というのが率直な感想です。

サイバーセキュリティに関する多くの知恵がつまった『10大脅威』をぜひ賢く活用して、サイバー脅威への備えとしていただけますと幸いでございます。

エーピーコミュニケーションズのSOCサービスについて

エーピーコミュニケーションズではSOCの構築、運用を検討しているお客様に向けて「SOCサービス」をご提供しております。

高度なスキルとリスクを検知可能な目を持つ専門のエンジニアが、Tier1~3までの幅広い範囲で徹底対応いたします。お客様のご要望に応じたオプションサービス等も取り扱っていますので、SOCサービス導入にあたってお悩みのお客様は是非ともご相談いただけますと幸いです。

0-WANについて

私が所属するチーム”0-WAN(ゼロワン)”は、ゼロトラスト製品を中心としたマルチベンダーでのご提案で、お客様の経営課題解決を支援しております。 ゼロトラストってどうやるの?製品を導入したけれど使いこなせていない気がする等々、どんな内容でも支援いたします。 お気軽にご相談ください。

問い合わせ先、0-WANについてはこちら。

https://www.ap-com.co.jp/0-wan/

* * * *

APCでは中途も新卒も積極的に採用中です。お気軽にご連絡ください!

▼エンジニアによる技術情報発信

tech blog APC

Qiita